下のリンクをクリックしてダウンロードして下さい。

ダウンロードページを開く

(新しいウインドウが開きます)

- ファイル名:free_ffs-lc.zip

- ハッシュ(SHA-1):

1D39845DD686D646C4EBAD9F59AA7628EC464401

『Windowsパソコンのログを簡単に収集したい』

という方へ、無料で簡単&高速にログ収集できる当社オリジナルのフォレンジックツール(ログ収集ツール)を当ページで配布いたします。

簡易的なフォレンジック調査に役立つのはもちろんですが、それだけでなく「デジタル・フォレンジックの学習用途」にも使える形のツールです。

企業の情シス/IT担当者様、フォレンジックに関心のある方にぜひ一度ご使用頂けましたら幸いです。

下のリンクをクリックしてダウンロードして下さい。

ダウンロードページを開く

(新しいウインドウが開きます)

当社のファスト・フォレンジック調査サービス「Dr.セキュリティ® FFS」で使用するフォレンジックツールの一部を切り出した、無料で使用できるログ収集ツールです。

このログ収集ツール『フリーFFSログコレクター』には、通常のコピー操作では収集できないレジストリ等のファイルを強引にコピーするコマンドを実装しております。

それは特別に珍しいことではありませんが、同様の手法はセキュリティサービスで応用されたり、サイバー攻撃で悪用されたりする手法ですので、フォレンジック調査やサイバーセキュリティの初学者にとって良い学習材料になるかと思います。

基本的にツール単独で動作します。インタプリタや追加ライブラリのインストールなど面倒な環境構築作業は不要です。マウス操作だけで使用できますので、フォレンジック調査が未経験の情シス/IT担当者様でも簡単に使用できます。

一般的にはコンパイル済みのexeを配布するのが通常ですが、このツールは敢えてバッチファイルの形で作成&配布しておりますので、簡単にソースコードを読めます。しかも解読を楽にできるようコード中に開発時のコメント(REMコマンド)を残してあります。

「%SystemRoot%\System32\winevt\Logs」にある .evtx を丸ごとコピーします。

Windowsレジストリの内、インシデントの際に調べることが多い下記の物をコピーします。

DEFAULT, SAM, SOFTWARE, SECURITY, SYSTEM, Amcache.hve, NTUSER.dat, UsrClass.dat

「%SystemRoot%\Windows\Prefetch」にあるプリフェッチファイルを丸ごとコピーします。

各ユーザーの、Edge, Chrome, Firefoxの履歴データをコピーします。

各ユーザーの、IMEの JpnIHDS.dat をコピーします。

ファイルを開く、フォルダを作成するなどの記録が残る履歴データ(WebCacheV01.dat)をコピーします。

後ほど詳しく手順を説明しますが、まず先に大まかに4ステップの流れをご案内します。

当ページの「ツールの取得方法」にあるリンクよりzipをダウンロードして下さい。

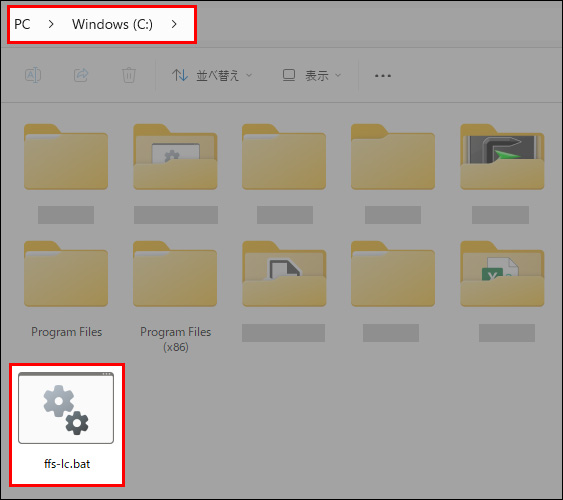

zipの中にある「ffs-lc.bat」を右クリックまたはCtrl+Cでコピーして下さい。

「ffs-lc.bat」をダブルクリックすれば実行されます。

【補足1】

もしウイルス対策ソフト等によりブロックされた場合は、当該ソフトの設定で許可するか、当該ソフトを停止させてから実行して下さい。

【補足2】

EDRを使用されている環境ですと、ログ収集処理をインシデントとして検知するはずです。(前述の通り、簡単なハッキングのテクニックでログ収集するためです。)

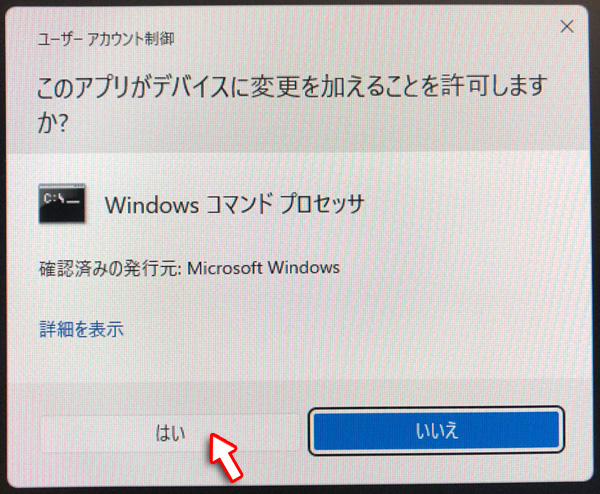

UAC(ユーザー アカウント制御)の画面で「はい」をクリックして下さい。

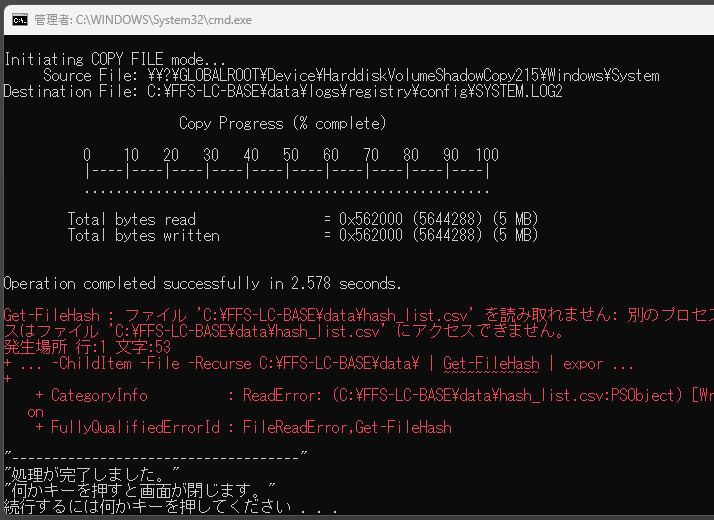

黒い画面が表示されてログ収集処理が始まります。

途中で見本の赤字部分のようなエラー表示が出ますが無視して良いです。

処理時間はPC毎に異なりますが、だいたい数分で完了します。

下記2つのフォルダが作成されます。

① ffs_logs

② FFS-LC-BASE

①番はデータをまとめてzip圧縮した「証拠保全データ」が入っているフォルダです。

②番は圧縮前のデータが入っているフォルダです。

どちらも中身のログ等は同じですが、①番は保管および外部提出用のデータとして扱い、②番はご自身で解析するためのデータとしてご使用下さい。

しっかり解析して調べたい場合にはデジタル・フォレンジック専用の解析ツールが必要ですが、調査精度を気にせず簡易的に調べてみたいという場合は、無料のユーティリティソフトを使用すればGUIでログ等の内容を見ることができます。代表的なソフトを幾つかご紹介いたします。

Windowsに標準でインストールされているイベントビューアでログの内容を見ることができます。

「MiTeC Windows Registry Recovery」というソフトが便利です。

(参考サイト:https://www.mitec.cz/wrr.html)

このソフトの本来の用途はレジストリの修復や書き換えを目的としているようですが、他のPCからコピーしてきたレジストリを開くことができ、情報が見やすく整理されますので、フォレンジックの学習においても良く使用されている印象があります。

「WinPrefetchView」というソフトが便利です。

(参考サイト:https://www.nirsoft.net/utils/win_prefetch_view.html)

プリフェッチファイルが保存されているフォルダを指定すれば、中にあるプリフェッチを丸ごと解析できます。

代表的なブラウザであるEdge(現行のChromium版),Chrome,FireFoxの履歴データは、「DB Browser for SQLite」というソフトで開くことができます。

(参考サイト:https://sqlitebrowser.org/)

申し訳ございません。これを解析するための無料ソフトを私は存じておりません。

もしご存知の方がいらっしゃいましたら、情報提供頂けますととても有り難いです。

「ESEDatabaseView」というソフトが有名です。

(参考サイト:https://www.nirsoft.net/utils/ese_database_view.html)

【補足】このソフトでは履歴データの全行を取りこぼし無く読み取れないことがあるようですのでご注意下さい。当社でテストしたところGUI版だけでなくCLI版でも読み込めない行がかなり多くありました。

『無料ソフトで調べてみたけれど、何がなんだか良く分からなかった…』

というときは自動解析サービスをご利用下さい。

収集されたログを当社で自動解析し、人間が読みやすいように整理して一覧化したデータをお渡しします。

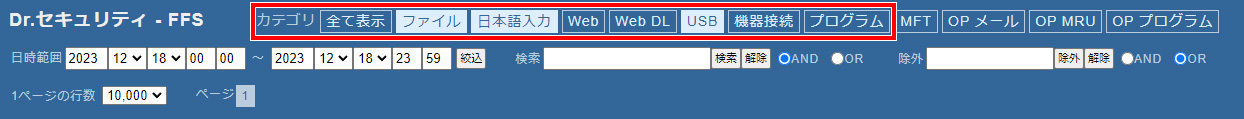

上の見本のように、「ファイル履歴」や「Web履歴」などなど、複数の項目を時系列(降順)で一覧化するので調査が大幅に楽になります。

上の見本は「退職者による営業秘密の持ち出し」のサンプルケースです。

見本の赤色部分を1番から(下から)順に見て下さい。

顧客名簿を共有ドライブからコピーし、USBメモリに保存した後、ファイル転送サービスにアクセスしている様子が分かります。

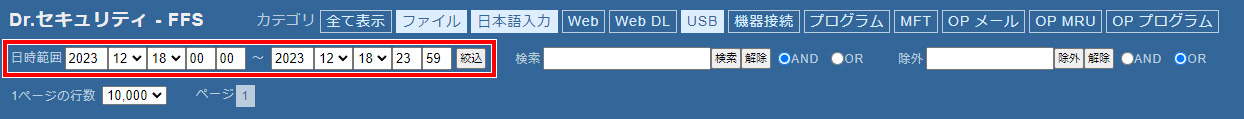

赤枠部分で示す箇所にて、表示させるログを選択することができます。

不要な情報を非表示にすることで可読性を高められます。

【補足】赤枠より右側の項目は自動解析サービスには含まれません。通常の調査サービス「Dr.セキュリティ® FFS」のメニューとなります。

特定のキーワードでログを横断的に検索できます。ファイル名、日本語入力、Webページのタイトルなどを横断的に検索したいときに便利です。

通常の調査サービス「Dr.セキュリティ® FFS」と同様、3台まで上記料金で対応可能です。

フリーFFSログコレクターで収集したzipファイルを当社にお送り頂くだけでご利用可能です。

ファイル転送サービス(例:データ便、ギガファイル便)など、オンラインでの受け渡しなら簡単手間いらずです。

自動解析処理は1台辺り数分で完了しますので、ほとんどの場合は即日で解析済みデータをお渡しできます。